En el entorno digital actual, la información es un activo fundamental para cualquier organización. Su protección y gestión eficiente se vuelven cruciales, y la auditoría informática juega un papel vital en este proceso. Una auditoría informática exhaustiva evalúa los sistemas, procesos y controles de una organización para identificar y evaluar los riesgos de seguridad informática. Esta evaluación es esencial para garantizar la integridad, confidencialidad y disponibilidad de la información, protegiendo así a la organización de posibles amenazas y asegurando su correcto funcionamiento.

Introducción a los Riesgos de Auditoría Informática

Los riesgos de auditoría informática se refieren a las posibilidades de que se produzcan eventos que puedan afectar negativamente la seguridad, integridad y disponibilidad de los sistemas de información de una organización. Estos riesgos pueden ser internos o externos, y su impacto puede variar desde un simple inconveniente hasta una pérdida significativa de datos, dinero o reputación.

Para comprender mejor los riesgos de auditoría informática, es necesario considerar los diferentes tipos de riesgos que existen:

Tipos de Riesgos de Auditoría Informática

- Riesgos de seguridad de la información: Estos riesgos se refieren a la posibilidad de que la información confidencial de la organización sea accedida, modificada o divulgada de forma no autorizada. Ejemplos de estos riesgos incluyen ataques cibernéticos, robo de datos, errores humanos y desastres naturales.

- Riesgos de disponibilidad: Estos riesgos se refieren a la posibilidad de que los sistemas de información de la organización no estén disponibles cuando se necesitan. Ejemplos de estos riesgos incluyen fallas en el hardware o software, ataques de denegación de servicio (DDoS) y desastres naturales.

- Riesgos de integridad: Estos riesgos se refieren a la posibilidad de que la información de la organización sea modificada o alterada de forma no autorizada. Ejemplos de estos riesgos incluyen errores humanos, malware y ataques de manipulación de datos.

- Riesgos de cumplimiento: Estos riesgos se refieren a la posibilidad de que la organización no cumpla con las leyes y regulaciones aplicables a la seguridad de la información. Ejemplos de estos riesgos incluyen la falta de políticas de seguridad adecuadas, la falta de controles de acceso y la falta de capacitación en seguridad para los empleados.

- Riesgos de negocio: Estos riesgos se refieren a la posibilidad de que los sistemas de información de la organización no cumplan con los requisitos del negocio. Ejemplos de estos riesgos incluyen la falta de capacidad de procesamiento, la falta de escalabilidad y la falta de integración con otros sistemas.

Evaluación de Riesgos de Auditoría Informática

La evaluación de riesgos de auditoría informática es un proceso fundamental para identificar, analizar y priorizar los riesgos que enfrenta una organización. Este proceso implica los siguientes pasos:

- Identificación de riesgos: El primer paso es identificar los riesgos potenciales que enfrenta la organización. Esto se puede hacer a través de una variedad de métodos, incluyendo entrevistas con empleados, análisis de documentos, revisiones de seguridad y análisis de vulnerabilidades.

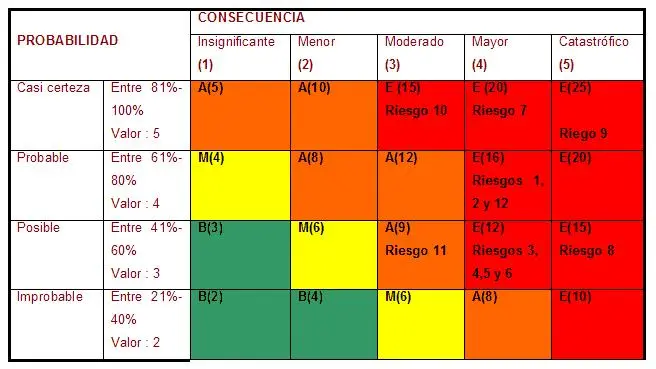

- Análisis de riesgos: Una vez que se han identificado los riesgos, es necesario analizarlos para determinar su probabilidad de ocurrencia y su impacto potencial. Este análisis ayudará a la organización a priorizar los riesgos y a enfocar sus esfuerzos de mitigación en los riesgos más críticos.

- Evaluación de riesgos: La evaluación de riesgos consiste en determinar la importancia relativa de cada riesgo, teniendo en cuenta su probabilidad de ocurrencia y su impacto potencial. Esta evaluación ayudará a la organización a determinar qué riesgos necesitan ser mitigados de forma más urgente.

- Planificación de la respuesta: Una vez que se han evaluado los riesgos, es necesario desarrollar un plan para responder a cada riesgo. Este plan puede incluir medidas para mitigar el riesgo, transferir el riesgo, aceptar el riesgo o evitar el riesgo.

- Monitorización de riesgos: El último paso es monitorear los riesgos y las medidas de mitigación implementadas. Esto ayudará a la organización a garantizar que los riesgos se están manejando de forma efectiva y que las medidas de mitigación se están actualizando según sea necesario.

Técnicas de Mitigación de Riesgos de Auditoría Informática

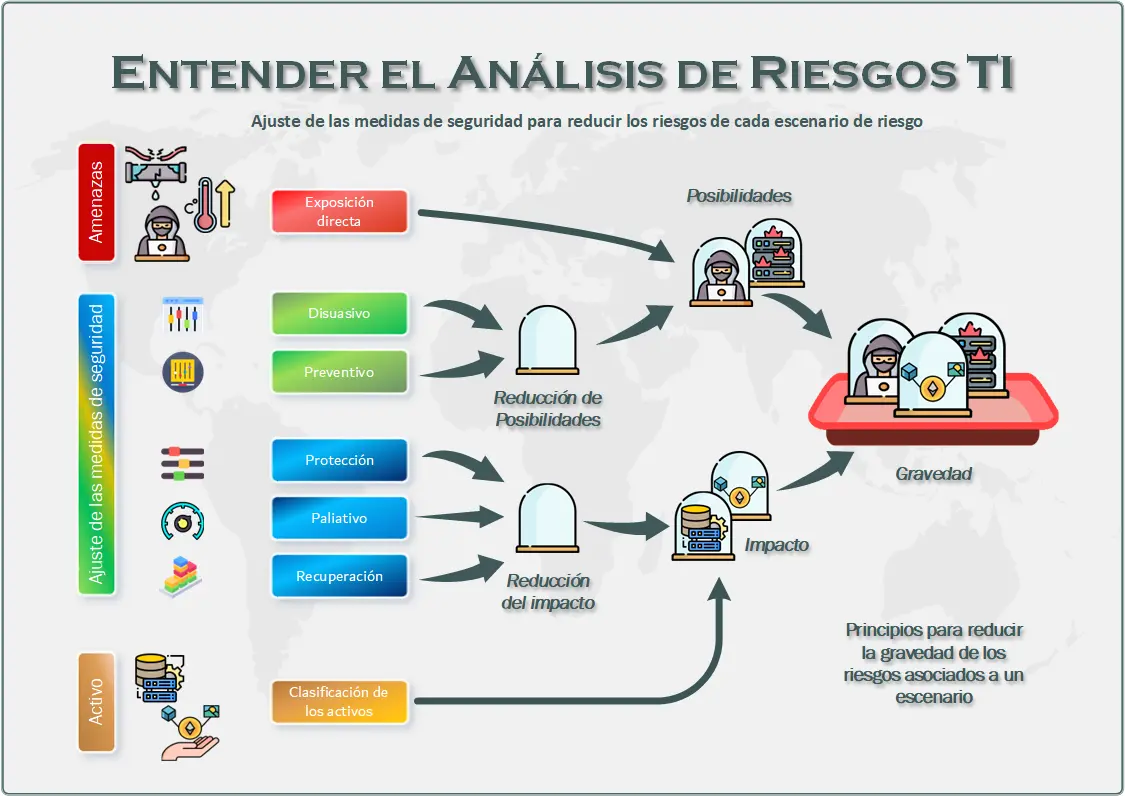

Una vez que los riesgos han sido identificados y evaluados, es necesario implementar medidas para mitigarlos. Las técnicas de mitigación de riesgos de auditoría informática se pueden dividir en las siguientes categorías:

- Controles técnicos: Los controles técnicos son medidas que se implementan en los sistemas de información para proteger la información. Ejemplos de controles técnicos incluyen firewalls, sistemas de detección de intrusiones, software antivirus, encriptación de datos y control de acceso.

- Controles administrativos: Los controles administrativos son medidas que se implementan en los procesos de la organización para proteger la información. Ejemplos de controles administrativos incluyen políticas de seguridad, procedimientos de gestión de riesgos, capacitación de empleados y auditorías internas.

- Controles físicos: Los controles físicos son medidas que se implementan en el entorno físico de la organización para proteger la información. Ejemplos de controles físicos incluyen la seguridad física de los edificios, la seguridad de los dispositivos y la protección de los datos.

Importancia de la Auditoría Informática

La auditoría informática es fundamental para proteger la información de una organización de los riesgos de seguridad informática. Una auditoría informática exhaustiva puede ayudar a una organización a:

- Identificar las vulnerabilidades: Una auditoría informática puede identificar las vulnerabilidades en los sistemas de información de una organización, lo que permite a la organización tomar medidas para solucionarlas antes de que puedan ser explotadas por los atacantes.

- Evaluar la eficacia de los controles: Una auditoría informática puede evaluar la eficacia de los controles de seguridad que se implementan en una organización. Esto permite a la organización identificar las áreas donde los controles son débiles y necesitan ser mejorados.

- Cumplir con las regulaciones: Muchas regulaciones requieren que las organizaciones implementen controles de seguridad específicos. Una auditoría informática puede ayudar a una organización a cumplir con estas regulaciones y a evitar multas o sanciones.

- Mejorar la seguridad de la información: Una auditoría informática puede ayudar a una organización a mejorar la seguridad de la información en general. Esto puede ayudar a la organización a reducir el riesgo de ataques cibernéticos, robo de datos y otros incidentes de seguridad.

Consultas Habituales

¿Qué es un riesgo de seguridad de la información?

Un riesgo de seguridad de la información es la posibilidad de que una amenaza explote una vulnerabilidad y cause un impacto negativo en la información de una organización. Estos impactos pueden incluir la pérdida de confidencialidad, integridad o disponibilidad de la información.

¿Cuáles son los principales tipos de riesgos de seguridad de la información?

Los principales tipos de riesgos de seguridad de la información incluyen:

- Ataques externos: Estos riesgos provienen de fuentes externas a la organización, como hackers, grupos de ciberdelincuentes o estados-nación.

- Errores humanos: Estos riesgos se derivan de acciones o omisiones de los empleados de la organización, como el uso de contraseñas débiles, la apertura de archivos adjuntos sospechosos o la eliminación accidental de datos.

- Eventos naturales: Estos riesgos son causados por eventos naturales como terremotos, inundaciones o incendios, que pueden dañar los sistemas de información de la organización.

¿Cómo puedo gestionar los riesgos de seguridad de la información en mi organización?

Para gestionar los riesgos de seguridad de la información, debes implementar un programa de gestión de riesgos de seguridad de la información (ISMS). Este programa debe incluir los siguientes pasos:

- Identificación de riesgos: Identificar todos los posibles riesgos de seguridad de la información que enfrenta tu organización.

- Análisis de riesgos: Evaluar la probabilidad de ocurrencia y el impacto potencial de cada riesgo.

- Evaluación de riesgos: Priorizar los riesgos en función de su probabilidad e impacto.

- Tratamiento de riesgos: Implementar medidas para mitigar, transferir, aceptar o evitar los riesgos.

- Monitorización de riesgos: Monitorear los riesgos y las medidas de tratamiento de forma continua.

¿Qué es una auditoría informática?

Una auditoría informática es un examen independiente y objetivo de los sistemas de información de una organización para evaluar su seguridad, integridad y disponibilidad. Una auditoría informática puede ser realizada por un auditor interno o externo.

¿Qué beneficios ofrece una auditoría informática?

Una auditoría informática ofrece una serie de beneficios, incluyendo:

- Identificación de vulnerabilidades: Una auditoría informática puede identificar las vulnerabilidades en los sistemas de información de una organización, lo que permite a la organización tomar medidas para solucionarlas antes de que puedan ser explotadas por los atacantes.

- Evaluación de la eficacia de los controles: Una auditoría informática puede evaluar la eficacia de los controles de seguridad que se implementan en una organización. Esto permite a la organización identificar las áreas donde los controles son débiles y necesitan ser mejorados.

- Cumplimiento con las regulaciones: Muchas regulaciones requieren que las organizaciones implementen controles de seguridad específicos. Una auditoría informática puede ayudar a una organización a cumplir con estas regulaciones y a evitar multas o sanciones.

- Mejorar la seguridad de la información: Una auditoría informática puede ayudar a una organización a mejorar la seguridad de la información en general. Esto puede ayudar a la organización a reducir el riesgo de ataques cibernéticos, robo de datos y otros incidentes de seguridad.

Los riesgos de auditoría informática son una realidad en el entorno digital actual. Es fundamental que las organizaciones comprendan estos riesgos y tomen medidas para mitigarlos. Una auditoría informática exhaustiva es una herramienta esencial para identificar, analizar y priorizar los riesgos, y para garantizar que la información de la organización esté protegida.

Al implementar un programa de gestión de riesgos de seguridad de la información (ISMS) y realizar auditorías informáticas periódicas, las organizaciones pueden proteger su información y sus operaciones de los riesgos de seguridad informática.

Artículos Relacionados