En el entorno actual, donde la seguridad cibernética es una prioridad fundamental, la auditoría de redes se ha convertido en una tarea esencial para cualquier organización. La auditoría de redes implica la evaluación exhaustiva de la infraestructura de red para identificar vulnerabilidades y posibles amenazas que podrían comprometer la seguridad de los datos y los sistemas. En este contexto, Linux ha surgido como una plataforma poderosa y versátil para llevar a cabo auditorías de redes de manera eficiente y efectiva.

Linux ofrece una amplia gama de herramientas y utilidades que son ideales para los profesionales de seguridad que buscan analizar, monitorear y auditar sus redes. La flexibilidad y la capacidad de personalización de Linux permiten a los usuarios adaptar el entorno de trabajo a sus necesidades específicas, lo que lo convierte en una herramienta invaluable para las tareas de auditoría de redes.

Ventajas de usar Linux para Auditar Redes

El uso de Linux para auditar redes ofrece una serie de ventajas significativas que lo convierten en una opción preferida por muchos profesionales de seguridad:

- Amplia gama de herramientas de auditoría: Linux alberga una colección completa de herramientas de auditoría de código abierto, como Nmap, Wireshark, Metasploit y Aircrack-ng, que permiten a los auditores realizar una amplia gama de tareas, desde el escaneo de puertos y el análisis de tráfico de red hasta la detección de vulnerabilidades y la realización de pruebas de penetración.

- Flexibilidad y personalización: Linux permite a los usuarios personalizar su entorno de trabajo de acuerdo con sus necesidades específicas. Pueden instalar y configurar las herramientas que necesitan, crear scripts personalizados y adaptar el sistema operativo para optimizarlo para las tareas de auditoría.

- Seguridad y estabilidad: Linux es conocido por su seguridad y estabilidad. Su arquitectura de núcleo y su enfoque en la seguridad lo convierten en una plataforma confiable para realizar auditorías de redes sin riesgo de comprometer los sistemas.

- Costo-efectivo: Linux es un sistema operativo de código abierto, lo que significa que es gratuito para su uso y distribución. Esto lo convierte en una opción económica para los auditores de redes, ya que no tienen que invertir en licencias costosas.

- Gran comunidad de usuarios: Linux cuenta con una gran comunidad de usuarios y desarrolladores que brindan soporte y recursos valiosos. Los usuarios pueden encontrar información, tutoriales y soluciones a problemas en foros, sitios web y listas de correo electrónico.

Herramientas de Auditoría de Redes en Linux

Linux ofrece una amplia gama de herramientas de auditoría de redes que se pueden utilizar para realizar una variedad de tareas. Algunas de las herramientas más populares incluyen:

Escaneo de Redes y Detección de Vulnerabilidades

- Nmap: Nmap (Network Mapper) es una herramienta de escaneo de puertos y detección de hosts que permite a los auditores identificar los dispositivos conectados a una red, los servicios que están ejecutando y las vulnerabilidades potenciales.

- Nessus: Nessus es un escáner de vulnerabilidades que identifica las debilidades en los sistemas y aplicaciones. Puede detectar una amplia gama de vulnerabilidades, desde problemas de configuración hasta errores de software.

- OpenVAS: OpenVAS (Open Vulnerability Assessment System) es una herramienta de análisis de vulnerabilidades que proporciona un sistema de gestión de vulnerabilidades integral. Permite a los auditores realizar evaluaciones de vulnerabilidades y generar informes detallados.

Análisis de Tráfico de Red

- Wireshark: Wireshark es un analizador de paquetes que permite a los auditores capturar y analizar el tráfico de red. Puede identificar patrones sospechosos, analizar el protocolo de comunicación y detectar posibles ataques.

- Tcpdump: Tcpdump es una herramienta de línea de comandos que permite capturar y analizar el tráfico de red. Es una herramienta útil para tareas de depuración y análisis de tráfico.

Pruebas de Penetración

- Metasploit: Metasploit es un framework de pruebas de penetración que proporciona una amplia gama de herramientas para realizar ataques simulados y evaluar la seguridad de los sistemas.

- Burp Suite: Burp Suite es una herramienta de pruebas de penetración que permite a los auditores interceptar y manipular el tráfico web para identificar vulnerabilidades en las aplicaciones web.

Análisis de Seguridad Inalámbrica

- Aircrack-ng: Aircrack-ng es una herramienta que permite a los auditores analizar las redes inalámbricas, detectar puntos de acceso débiles y realizar ataques de recuperación de contraseñas.

- Kismet: Kismet es una herramienta de detección de redes inalámbricas que puede identificar los puntos de acceso, los dispositivos conectados y el tráfico de red.

Distribuciones Linux para Auditoría de Redes

Existen varias distribuciones Linux diseñadas específicamente para la auditoría de redes. Estas distribuciones vienen preinstaladas con una colección de herramientas de seguridad y están optimizadas para las tareas de auditoría.

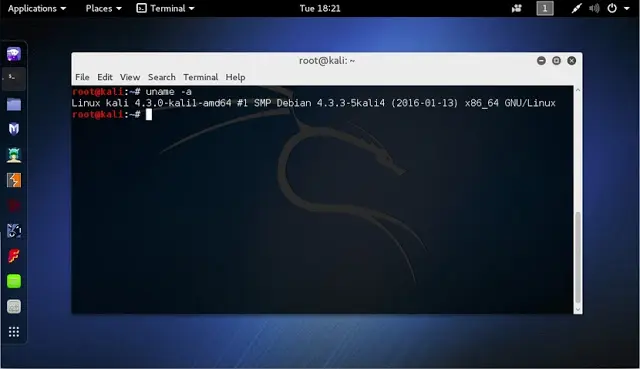

- Kali Linux: Kali Linux es una distribución Linux basada en Debian que está diseñada para pruebas de penetración y auditoría de seguridad. Viene preinstalada con una amplia gama de herramientas de seguridad, incluyendo Nmap, Wireshark, Metasploit y Aircrack-ng.

- Parrot OS: Parrot OS es una distribución Linux basada en Debian que está diseñada para seguridad informática, pruebas de penetración y auditoría de seguridad. Ofrece una amplia gama de herramientas de seguridad y un entorno de trabajo estable.

- BlackArch Linux: BlackArch Linux es una distribución Linux basada en Arch Linux que está diseñada para pruebas de penetración y auditoría de seguridad. Ofrece una gran cantidad de herramientas de seguridad, incluyendo herramientas de escaneo de redes, análisis de tráfico, pruebas de penetración y análisis forense.

Instalación y Configuración de Linux para Auditoría de Redes

Instalar y configurar Linux para la auditoría de redes es un proceso sencillo. Puedes descargar una distribución Linux de auditoría de redes, como Kali Linux, y seguir las instrucciones de instalación. Una vez que hayas instalado la distribución, puedes configurar el entorno de trabajo instalando las herramientas que necesitas y creando scripts personalizados.

Ejemplos Prácticos de Auditoría de Redes con Linux

Para ilustrar cómo se pueden utilizar las herramientas de Linux para auditar redes, aquí se presentan algunos ejemplos prácticos:

Escaneo de Puertos con Nmap

Para escanear los puertos de un host, puedes utilizar la herramienta Nmap. El siguiente comando escanea los puertos de la dirección IP 1916100:

nmap 1916100

El comando anterior escaneará los puertos del host y mostrará información sobre los puertos abiertos, los servicios que están ejecutando y las versiones de los servicios.

Análisis de Tráfico de Red con Wireshark

Para analizar el tráfico de red, puedes utilizar la herramienta Wireshark. El siguiente comando captura el tráfico de red en la interfaz eth0:

wireshark -i eth0

Wireshark capturará los paquetes de red y los mostrará en una interfaz gráfica. Puedes filtrar el tráfico por protocolo, dirección IP o palabras clave para analizar el tráfico de interés.

Pruebas de Penetración con Metasploit

Para realizar pruebas de penetración, puedes utilizar el framework Metasploit. Metasploit proporciona una amplia gama de exploits, payloads y herramientas para realizar ataques simulados. El siguiente comando inicia el framework Metasploit:

msfconsole

Una vez que hayas iniciado el framework Metasploit, puedes utilizar los módulos disponibles para realizar ataques simulados y evaluar la seguridad de los sistemas.

¿Qué es mejor, Kali Linux o Ubuntu?

Tanto Kali Linux como Ubuntu son excelentes distribuciones Linux, pero tienen propósitos diferentes. Kali Linux está diseñada específicamente para pruebas de penetración y auditoría de seguridad, mientras que Ubuntu es una distribución más general que se puede utilizar para una variedad de propósitos, incluyendo el desarrollo web, la programación y la informática de escritorio. Si estás buscando una distribución Linux para la auditoría de redes, Kali Linux es la mejor opción.

¿Qué empresas usan Kali Linux?

Muchas empresas utilizan Kali Linux para pruebas de penetración y auditoría de seguridad, incluyendo empresas de seguridad cibernética, empresas de desarrollo de software y organizaciones gubernamentales. Algunas de las empresas que utilizan Kali Linux incluyen:

- Microsoft

- Amazon

- Apple

¿Es legal usar Kali Linux?

Sí, es legal usar Kali Linux. Kali Linux es una distribución Linux de código abierto que se puede descargar y utilizar de forma gratuita. Sin embargo, es importante recordar que el uso de Kali Linux para realizar pruebas de penetración o cualquier otra actividad que pueda ser ilegal es ilegal.

¿Necesito saber programar para usar Kali Linux?

No necesitas saber programar para usar Kali Linux. Kali Linux viene preinstalada con una amplia gama de herramientas de seguridad que se pueden utilizar sin necesidad de programar. Sin embargo, saber programar puede ser útil para crear scripts personalizados y automatizar tareas.

Linux es una plataforma poderosa y versátil para auditar redes. Ofrece una amplia gama de herramientas de seguridad, flexibilidad y personalización, seguridad y estabilidad y un costo-efectivo. Si estás buscando una herramienta para auditar redes de manera eficiente y efectiva, Linux es la mejor opción.

Artículos Relacionados