En la era digital, donde la información es poder y las amenazas cibernéticas acechan constantemente, la seguridad informática se ha convertido en una necesidad imperativa. Las empresas, instituciones y particulares deben tomar medidas proactivas para proteger sus activos digitales y garantizar la continuidad de sus operaciones. Una herramienta fundamental en este contexto es la auditoría de ciberseguridad, un proceso exhaustivo que permite evaluar el estado de seguridad de un sistema, identificar vulnerabilidades y recomendar medidas para fortalecer la defensa ante ciberataques.

Este artículo profundiza en los objetivos y el alcance de una auditoría de ciberseguridad, explicando su importancia, los diferentes tipos que existen y los pasos que se siguen para llevarla a cabo. Además, se exploran los beneficios que aporta a las organizaciones, así como las mejores prácticas para garantizar su éxito.

- ¿Qué es una Auditoría de Ciberseguridad?

- Objetivos de una Auditoría de Ciberseguridad

- Alcance de una Auditoría de Ciberseguridad

- Tipos de Auditorías de Ciberseguridad

- Pasos para Realizar una Auditoría de Ciberseguridad

- Recomendaciones para una Auditoría de Ciberseguridad Exitosa

- Consultas Habituales sobre Auditorías de Ciberseguridad

¿Qué es una Auditoría de Ciberseguridad?

Una auditoría de ciberseguridad es un proceso sistemático e independiente que evalúa la seguridad de un sistema de información, incluyendo hardware, software, redes, aplicaciones y datos. Su objetivo principal es identificar las vulnerabilidades existentes, las posibles amenazas y las medidas de seguridad que se están implementando para mitigar los riesgos.

En esencia, una auditoría de ciberseguridad es una radiografía detallada del estado de seguridad de una organización, que permite detectar posibles fallos de configuración, debilidades en los protocolos de seguridad, prácticas de usuario inadecuadas y otros riesgos que podrían comprometer la integridad de los datos y la continuidad del negocio.

Beneficios de una Auditoría de Ciberseguridad

Realizar una auditoría de ciberseguridad aporta numerosos beneficios a las organizaciones, entre los que destacan:

- Identificación de Vulnerabilidades: La auditoría permite detectar fallos de configuración, errores de programación, protocolos de seguridad débiles y otras vulnerabilidades que podrían ser explotadas por atacantes.

- Evaluación de Riesgos: Al identificar las vulnerabilidades, la auditoría permite evaluar el riesgo que representan para la organización, priorizando las acciones de mitigación en función de su impacto potencial.

- Mejora de la Seguridad: La auditoría proporciona un plan de acción para fortalecer la seguridad del sistema, incluyendo la implementación de controles de seguridad, actualizaciones de software, políticas de acceso y otras medidas preventivas.

- Cumplimiento Normativo: Muchas industrias están sujetas a regulaciones de seguridad de datos, como la GDPR en Europa o la HIPAA en Estados Unidos. La auditoría ayuda a las organizaciones a cumplir con estos requisitos legales.

- Confianza del Cliente: Las organizaciones que demuestran un compromiso con la seguridad cibernética ganan la confianza de sus clientes, socios y proveedores, lo que puede traducirse en una ventaja competitiva.

- Reducción de Pérdidas: Al prevenir ataques cibernéticos, la auditoría ayuda a las organizaciones a evitar pérdidas financieras, daños a la reputación y la interrupción del negocio.

Objetivos de una Auditoría de Ciberseguridad

Los objetivos de una auditoría de ciberseguridad son:

- Evaluar el estado de seguridad del sistema de información.

- Identificar las vulnerabilidades existentes.

- Determinar el riesgo que representan las vulnerabilidades para la organización.

- Recomendar medidas para mitigar los riesgos.

- Verificar el cumplimiento de las políticas de seguridad.

- Mejorar la seguridad del sistema de información.

- Asegurar la continuidad del negocio.

- Cumplir con los requisitos legales y regulatorios.

Alcance de una Auditoría de Ciberseguridad

El alcance de una auditoría de ciberseguridad varía en función de las necesidades específicas de cada organización. Sin embargo, en general, se incluyen los siguientes aspectos:

- Evaluación de la infraestructura de red: Se analizan los dispositivos de red, como routers, switches, firewalls y servidores, para identificar posibles vulnerabilidades de configuración y seguridad.

- Evaluación de los sistemas operativos: Se revisan los sistemas operativos de los dispositivos, incluyendo servidores, estaciones de trabajo y dispositivos móviles, para detectar posibles vulnerabilidades y fallos de configuración.

- Evaluación de las aplicaciones: Se analizan las aplicaciones web, aplicaciones de escritorio y aplicaciones móviles para identificar posibles vulnerabilidades de seguridad y debilidades en el código fuente.

- Evaluación de los datos: Se analiza la protección de los datos confidenciales, incluyendo la información personal, financiera y comercial, para verificar la implementación de medidas de seguridad, como el cifrado y el control de acceso.

- Evaluación de las políticas de seguridad: Se analizan las políticas de seguridad de la organización, incluyendo las políticas de contraseñas, las políticas de uso de dispositivos móviles y las políticas de acceso a la red, para verificar su efectividad y su cumplimiento.

- Evaluación de los procesos de seguridad: Se analizan los procesos de seguridad de la organización, como la gestión de incidentes, la respuesta a emergencias y la recuperación de desastres, para verificar su eficacia y su capacidad de respuesta ante un ataque cibernético.

- Evaluación de la concienciación del usuario: Se evalúa el nivel de conocimiento y la concienciación de los usuarios sobre la seguridad informática, incluyendo la identificación de posibles riesgos, la protección de las credenciales y la respuesta a correos electrónicos sospechosos.

Tipos de Auditorías de Ciberseguridad

Existen diferentes tipos de auditorías de ciberseguridad, cada una con un enfoque específico:

- Auditoría de Penetración: Se simula un ataque real para identificar las vulnerabilidades que podrían ser explotadas por un atacante. Los auditores utilizan técnicas de hacking ético para probar los sistemas de seguridad y determinar su resistencia.

- Auditoría de Vulnerabilidades: Se realiza un análisis exhaustivo del sistema de información para identificar las vulnerabilidades existentes, incluyendo fallos de configuración, errores de programación y otros aspectos que podrían ser explotados por un atacante.

- Auditoría de Cumplimiento: Se verifica el cumplimiento de las políticas de seguridad, las regulaciones legales y los estándares de la industria, como la GDPR o la HIPAA. Esta auditoría asegura que la organización está cumpliendo con los requisitos de seguridad y privacidad de datos.

- Auditoría de Gestión de Riesgos: Se evalúa el proceso de gestión de riesgos de la organización, incluyendo la identificación de riesgos, la evaluación de su impacto, la implementación de medidas de mitigación y el seguimiento de su efectividad.

- Auditoría de Continuidad del Negocio: Se evalúa la capacidad de la organización para mantener sus operaciones en caso de un ataque cibernético o un desastre natural. Esta auditoría incluye el análisis de los planes de recuperación de desastres, la disponibilidad de los datos y la capacidad de los sistemas para soportar interrupciones.

Pasos para Realizar una Auditoría de Ciberseguridad

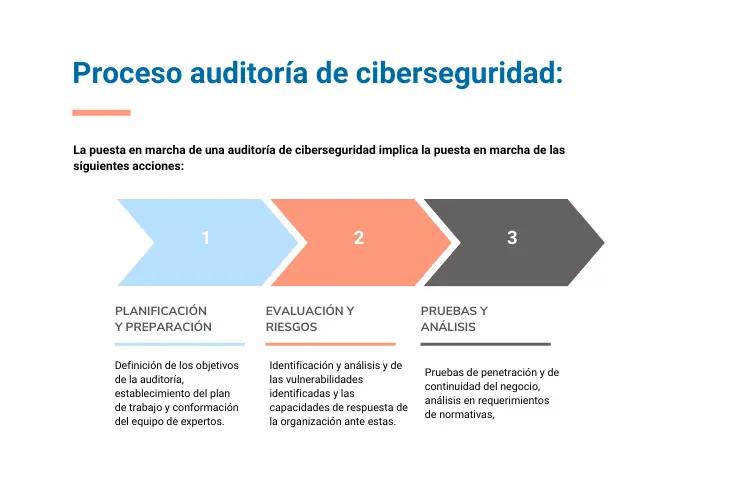

El proceso de una auditoría de ciberseguridad generalmente incluye los siguientes pasos:

- Planificación: Se define el alcance de la auditoría, los objetivos a alcanzar, los recursos necesarios y el cronograma de trabajo.

- Recopilación de Información: Se recopilan datos sobre el sistema de información, incluyendo la infraestructura de red, los sistemas operativos, las aplicaciones, los datos y las políticas de seguridad.

- Análisis de Riesgos: Se analizan los datos recopilados para identificar las vulnerabilidades existentes, las posibles amenazas y el riesgo que representan para la organización.

- Prueba de Penetración: Se realizan pruebas de penetración para evaluar la resistencia del sistema de seguridad ante ataques reales.

- Elaboración del Informe: Se elabora un informe detallado que describe los hallazgos de la auditoría, incluyendo las vulnerabilidades identificadas, el riesgo que representan y las recomendaciones para su mitigación.

- Implementación de las Recomendaciones: Se implementan las recomendaciones del informe para fortalecer la seguridad del sistema de información.

- Seguimiento: Se realiza un seguimiento periódico para verificar la efectividad de las medidas implementadas y asegurar que el sistema de información permanece seguro.

Recomendaciones para una Auditoría de Ciberseguridad Exitosa

Para garantizar el éxito de una auditoría de ciberseguridad, se recomienda:

- Definir claramente los objetivos y el alcance de la auditoría.

- Seleccionar un equipo de auditores con experiencia y conocimientos en seguridad informática.

- Utilizar herramientas y técnicas de auditoría de vanguardia.

- Comunicar con transparencia los resultados de la auditoría a las partes interesadas.

- Implementar las recomendaciones del informe de forma oportuna y eficaz.

- Realizar auditorías periódicas para mantener la seguridad del sistema de información.

Consultas Habituales sobre Auditorías de Ciberseguridad

¿Cuánto cuesta una auditoría de ciberseguridad?

El costo de una auditoría de ciberseguridad varía en función del alcance, la complejidad del sistema de información y la experiencia del equipo de auditores. En general, las auditorías de penetración son más costosas que las auditorías de vulnerabilidades, ya que requieren un mayor tiempo y esfuerzo.

¿Con qué frecuencia se deben realizar las auditorías de ciberseguridad?

La frecuencia de las auditorías de ciberseguridad depende del nivel de riesgo de la organización y de los cambios que se producen en el sistema de información. En general, se recomienda realizar auditorías al menos una vez al año, pero las organizaciones con alto riesgo pueden necesitar realizarlas con mayor frecuencia.

¿Quién debe realizar una auditoría de ciberseguridad?

Las auditorías de ciberseguridad pueden ser realizadas por empresas especializadas en seguridad informática, por consultores independientes o por equipos internos de seguridad de la organización. La elección dependerá del presupuesto, las necesidades específicas y el nivel de experiencia del equipo.

¿Qué sucede si se encuentran vulnerabilidades durante la auditoría?

Si se encuentran vulnerabilidades durante la auditoría, el equipo de auditores proporcionará recomendaciones para su mitigación. Estas recomendaciones pueden incluir la actualización de software, la implementación de controles de seguridad, la modificación de las políticas de seguridad o la capacitación de los usuarios.

¿Es obligatorio realizar una auditoría de ciberseguridad?

En algunos casos, la realización de auditorías de ciberseguridad es obligatoria por ley, como en el caso de las empresas que manejan datos personales o información confidencial. Sin embargo, incluso si no es obligatorio, es recomendable realizar auditorías periódicas para garantizar la seguridad del sistema de información.

La auditoría de ciberseguridad es una herramienta esencial para proteger los sistemas de información de las amenazas cibernéticas. Al identificar las vulnerabilidades, evaluar los riesgos y recomendar medidas de mitigación, las auditorías ayudan a las organizaciones a fortalecer su defensa ante ataques cibernéticos, a cumplir con los requisitos legales y a garantizar la continuidad de sus operaciones.

La realización de auditorías periódicas, junto con la implementación de las recomendaciones del informe, es fundamental para mantener la seguridad del sistema de información y proteger los datos de la organización. En un entorno digital cada vez más complejo y amenazante, la seguridad informática es una prioridad que no se puede descuidar.

Artículos Relacionados