En el ámbito de la seguridad informática, las herramientas de auditoría juegan un papel crucial en la identificación de vulnerabilidades y la protección de los sistemas. Una de las herramientas más populares y versátiles en este campo es FOCA (Fingerprinting Organizations with Collected Archives), una herramienta de pentesting de código abierto diseñada para extraer y analizar metadatos de archivos.

FOCA se ha convertido en una herramienta esencial para los profesionales de la seguridad, ya que proporciona información valiosa sobre las organizaciones y sus sistemas. En este artículo, exploraremos en profundidad las funcionalidades de FOCA, sus diferentes versiones, su historia y cómo se puede utilizar para realizar auditorías de seguridad efectivas.

¿Qué es FOCA?

FOCA es una herramienta de pentesting de código abierto diseñada para extraer y analizar metadatos de archivos. Estos metadatos pueden incluir información como el nombre del autor, la fecha de creación, el software utilizado para crear el archivo, la ubicación geográfica y más. FOCA utiliza esta información para obtener una visión general de la organización, sus sistemas y sus prácticas de seguridad.

El nombre FOCA proviene de la expresión inglesa fingerprinting organizations with collected archives, que significa identificar organizaciones a partir de archivos recopilados. Esta herramienta se basa en el principio de que los archivos digitales contienen información oculta que puede ser utilizada para obtener información valiosa sobre la organización que los creó.

Historia de FOCA

FOCA fue creada por la empresa española ElevenPaths (anteriormente conocida como Informatica64) en 200Inicialmente, la herramienta se llamaba MetaExtractor para Microsoft Office y OOMetaextractor para OpenOffice. Sin embargo, el nombre FOCA se adoptó oficialmente en 2010 en la conferencia de seguridad Ekoparty.

FOCA ha sido presentada en varias conferencias de seguridad internacionales, incluyendo DEF CON y Rooted, y ha ganado una gran popularidad entre los profesionales de la seguridad.

Características de FOCA

FOCA ofrece una amplia gama de características que la convierten en una herramienta poderosa para la auditoría de seguridad. Algunas de sus características clave incluyen:

- Extracción de metadatos: FOCA puede extraer metadatos de una variedad de archivos, incluyendo documentos de Microsoft Office, archivos PDF, archivos SVG y más.

- Análisis de metadatos: FOCA analiza los metadatos extraídos para identificar patrones y tendencias que pueden revelar información valiosa sobre la organización.

- Descubrimiento de servidores: FOCA utiliza los metadatos extraídos para identificar servidores y dispositivos de red asociados a la organización.

- Búsqueda web: FOCA puede realizar búsquedas web para encontrar archivos relacionados con la organización, lo que puede proporcionar información adicional sobre sus sistemas y prácticas de seguridad.

- Búsqueda DNS: FOCA puede realizar consultas DNS para identificar los servidores de nombres, servidores de correo y otros servidores relacionados con la organización.

- Escaneo PTR: FOCA puede realizar escaneos PTR para identificar servidores en el mismo segmento de red que un servidor conocido.

- Búsqueda de IP: FOCA puede realizar búsquedas de IP para encontrar dominios asociados a una dirección IP específica.

- Ataques de diccionario DNS: FOCA puede realizar ataques de diccionario DNS para identificar servidores con nombres comunes.

- Detección de servidores proxy: FOCA puede detectar servidores proxy Squid buscando el puerto 312

- Complementos: FOCA admite complementos que amplían sus funcionalidades.

Funcionalidades de FOCA

FOCA se compone de varios módulos que trabajan juntos para proporcionar una amplia gama de funcionalidades. Estos módulos incluyen:

Módulo de descubrimiento de servidores

Este módulo se enfoca en automatizar el proceso de búsqueda de servidores utilizando una serie de técnicas interconectadas. Las técnicas utilizadas en este módulo incluyen:

- Búsqueda web: Busca nombres de hosts y dominios a través de la búsqueda de URLs asociadas al dominio principal. Cada enlace se analiza para extraer nuevos nombres de hosts y nombres de dominio.

- Búsqueda DNS: Consulta los nombres de hosts configurados en los servidores NS, MX y SPF para descubrir nuevos nombres de hosts y nombres de dominios.

- Resolución IP: Resuelve cada nombre de host contra el DNS para obtener la dirección IP asociada. Para obtener resultados más precisos, la consulta se realiza contra un DNS interno de la organización.

- Escaneo PTR: Busca más servidores en el mismo segmento de una dirección IP específica realizando un escaneo de registros PTR.

- Búsqueda de IP: Busca nuevos nombres de dominio asociados a una dirección IP específica.

- Nombres comunes: Realiza ataques de diccionario contra el DNS utilizando una lista de nombres de host comunes como ftp, pc01, pc02, intranet, extranet, internal, test, etc.

- Predicción DNS: Se utiliza en entornos donde se ha descubierto un nombre de equipo que sugiere un patrón en el sistema de nombres.

- Robtex: FOCA utiliza el servicio Robtex para intentar descubrir nuevos dominios buscando información sobre direcciones IP y dominios.

Módulo de análisis de metadatos

Este módulo se encarga de analizar los metadatos extraídos de los archivos. FOCA utiliza los metadatos para obtener información sobre la organización, sus sistemas y sus prácticas de seguridad. Algunos de los datos que se pueden obtener a partir de los metadatos incluyen:

- Sistema operativo: El sistema operativo utilizado para crear los documentos.

- Modelos de impresoras: Los modelos de impresoras utilizados para imprimir los documentos.

- Fechas: Las fechas de impresión, modificación y creación de los documentos.

- Versiones de software: Las versiones del software utilizado para crear los documentos.

- Correos electrónicos: Los correos electrónicos incluidos en los documentos.

- Rutas de archivos: Las rutas de archivos y los nombres de autores y usuarios.

Versiones de FOCA

FOCA ha pasado por varias versiones a lo largo de los años. Algunas de las versiones más notables incluyen:

FOCA Free y FOCA Pro

En el pasado, existían dos versiones de FOCA: FOCA Free y FOCA Pro. La versión Pro incluía algunas funcionalidades adicionales como informes, análisis de mensajes de error, fuzzing de URLs, errores de conversión de tipos, errores de sintaxis en consultas SQL/LDAP, errores de desbordamiento de enteros y más paralelismo en su núcleo. También estaba libre de anuncios.

FOCA Final Version

Actualmente, FOCA se ha unificado en una sola versión gratuita, basada en la versión Pro. Esta versión final incluye todos los complementos disponibles y la posibilidad de crear otros propios. También se han corregido algunos errores reportados por los usuarios.

Cómo sacar metadatos con FOCA

Para utilizar FOCA para extraer metadatos de archivos, siga estos pasos:

- Descargue e instale FOCA: FOCA se puede descargar gratuitamente desde la página web de ElevenPaths Labs.

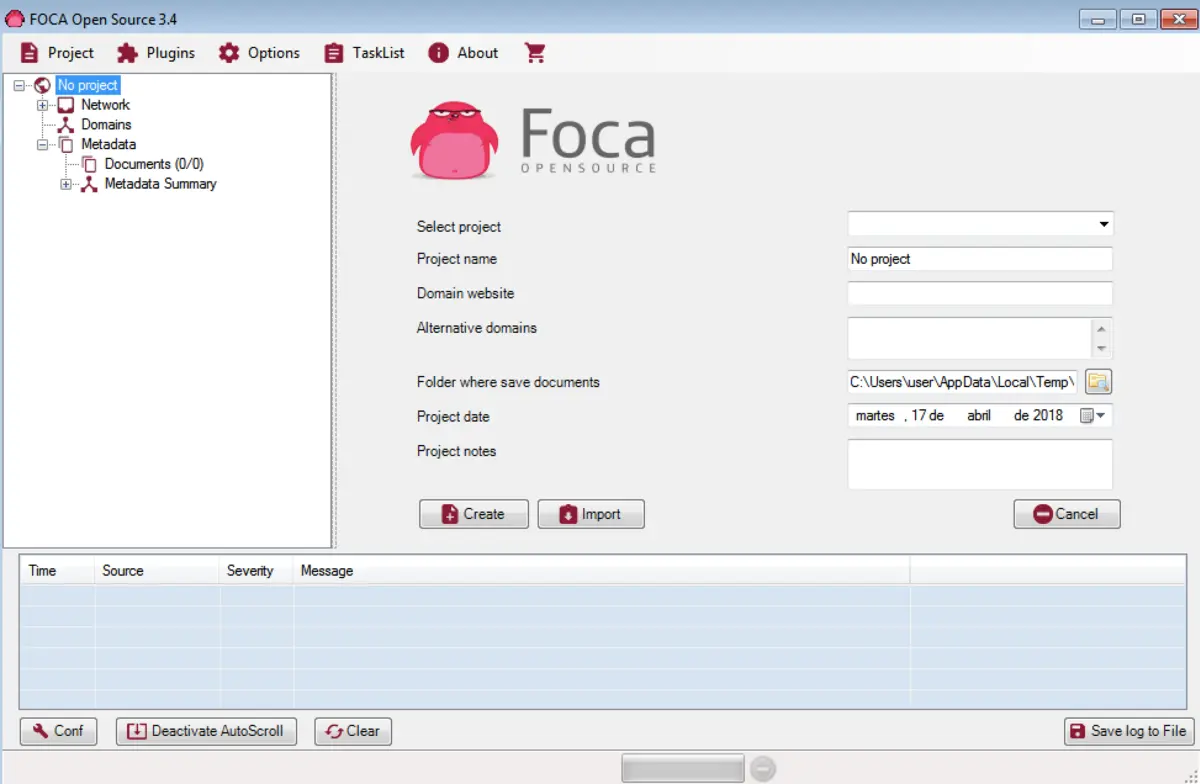

- Abra FOCA: Una vez instalada, abra FOCA.

- Seleccione la opción scan : En la interfaz de FOCA, seleccione la opción scan .

- Seleccione el tipo de escaneo: FOCA ofrece diferentes tipos de escaneos, como escaneo de archivos, escaneo de URLs y escaneo de dominios. Seleccione el tipo de escaneo que desea realizar.

- Introduzca la información necesaria: Para el escaneo de archivos, introduzca la ruta de los archivos que desea analizar. Para el escaneo de URLs, introduzca la URL del sitio web que desea analizar. Para el escaneo de dominios, introduzca el dominio que desea analizar.

- Inicie el escaneo: Una vez que haya introducido la información necesaria, haga clic en el botón iniciar escaneo . FOCA comenzará a analizar los archivos o el sitio web y mostrará los resultados en la interfaz.

- Analice los resultados: Los resultados del escaneo se mostrarán en la interfaz de FOCA. Analice los resultados para identificar patrones y tendencias que puedan revelar información valiosa sobre la organización.

Consejos para usar FOCA

Aquí hay algunos consejos para usar FOCA de manera efectiva:

- Use FOCA en combinación con otras herramientas: FOCA puede ser una herramienta poderosa, pero es aún más efectiva cuando se utiliza en combinación con otras herramientas de seguridad.

- Utilice FOCA para realizar una investigación inicial: FOCA puede ser una buena herramienta para realizar una investigación inicial sobre una organización o un sitio web.

- No dependa únicamente de FOCA: FOCA puede proporcionar información valiosa, pero no es una herramienta infalible. Es importante utilizar otras herramientas y técnicas para validar la información obtenida con FOCA.

- Sea consciente de las limitaciones de FOCA: FOCA tiene algunas limitaciones, como la incapacidad de analizar archivos encriptados o archivos con metadatos ocultos.

- Actualice FOCA regularmente: FOCA se actualiza regularmente con nuevas funcionalidades y correcciones de errores. Es importante actualizar FOCA a la última versión para asegurarse de que está utilizando las últimas funcionalidades y las mejores prácticas de seguridad.

Consultas habituales

¿Es FOCA legal de usar?

FOCA es una herramienta de código abierto y es legal de usar para fines educativos y de investigación. Sin embargo, es importante utilizar FOCA de forma responsable y ética. No debe utilizarse para realizar actividades ilegales o no autorizadas.

¿Cómo puedo obtener más información sobre FOCA?

Puede obtener más información sobre FOCA en la página web de ElevenPaths Labs, donde encontrará documentación, tutoriales y ejemplos de uso. También puede encontrar información adicional en foros de seguridad y sitios web de expertos en seguridad.

¿Puedo usar FOCA para escanear mi propia red?

Sí, puede usar FOCA para escanear su propia red. Sin embargo, es importante asegurarse de que tiene permiso para escanear la red antes de hacerlo. También es importante asegurarse de que FOCA está configurado correctamente para evitar causar daños a su red.

¿Qué es mejor FOCA o Burp Suite?

FOCA y Burp Suite son herramientas de seguridad diferentes con diferentes propósitos. FOCA está diseñada para extraer y analizar metadatos, mientras que Burp Suite es una herramienta de prueba de penetración que se utiliza para encontrar y explotar vulnerabilidades en aplicaciones web. La mejor herramienta para usted dependerá de sus necesidades específicas.

Tabla de comparación de herramientas de auditoría

| Herramienta | Propósito | Características | Precio |

|---|---|---|---|

| FOCA | Extraer y analizar metadatos | Extracción de metadatos, descubrimiento de servidores, búsqueda web, búsqueda DNS, escaneo PTR, búsqueda de IP, ataques de diccionario DNS, detección de servidores proxy, complementos | Gratuito |

| Burp Suite | Prueba de penetración de aplicaciones web | Escaneo de vulnerabilidades, análisis de tráfico web, proxy web, fuzzing, manipulación de solicitudes y respuestas | Pago |

| Nmap | Escaneo de puertos y detección de sistemas | Escaneo de puertos, detección de sistemas operativos, detección de servicios, escaneo de vulnerabilidades | Gratuito |

| Nessus | Escaneo de vulnerabilidades | Escaneo de vulnerabilidades, informes detallados, análisis de riesgos | Pago |

FOCA es una herramienta de auditoría poderosa y versátil que puede proporcionar información valiosa sobre las organizaciones y sus sistemas. Al utilizar FOCA de manera responsable y ética, los profesionales de la seguridad pueden obtener una mejor comprensión de las prácticas de seguridad de una organización y tomar medidas para mejorarlas.

A medida que la tecnología continúa evolucionando, FOCA continuará siendo una herramienta importante para los profesionales de la seguridad. Su capacidad para extraer y analizar metadatos la convierte en una herramienta esencial para la detección temprana de vulnerabilidades y la protección de los sistemas.

Artículos Relacionados