En el entorno digital actual, los servidores de archivos (file servers) juegan un papel crucial en el almacenamiento y gestión de información vital para las empresas. Estos sistemas centralizados permiten a los usuarios acceder a documentos, aplicaciones y otros recursos de forma segura y eficiente. Sin embargo, la seguridad de estos servidores es fundamental, ya que un acceso no autorizado o la eliminación accidental de datos puede tener consecuencias devastadoras para cualquier organización.

- ¿Qué es un Servidor de Archivos y por qué es importante su auditoría?

- Pasos para realizar una auditoría de servidores de archivos

- Herramientas para la auditoría de servidores de archivos

- Auditoría de acceso a archivos: Detectar eliminaciones y cambios

- Recomendaciones para mejorar la seguridad de los servidores de archivos

- Consultas habituales

- ¿Qué es un servidor de archivos?

- ¿Por qué es importante auditar los servidores de archivos?

- ¿Qué tipo de información se recopila durante una auditoría de servidores de archivos?

- ¿Cuáles son las herramientas más utilizadas para auditar servidores de archivos?

- ¿Cómo puedo auditar el acceso a archivos en mi servidor de archivos?

- ¿Qué medidas puedo tomar para mejorar la seguridad de mi servidor de archivos?

¿Qué es un Servidor de Archivos y por qué es importante su auditoría?

Un servidor de archivos, también conocido como file server, es un sistema informático dedicado a almacenar y gestionar archivos para una red de usuarios. Actúa como un repositorio centralizado para todos los datos, permitiendo que los usuarios accedan a la información desde cualquier dispositivo conectado a la red.

La auditoría de un servidor de archivos es un proceso esencial para garantizar la seguridad y la integridad de los datos. Este proceso implica la revisión exhaustiva del sistema para identificar posibles vulnerabilidades, detectar actividades sospechosas y garantizar el cumplimiento de las políticas de seguridad.

Beneficios clave de la auditoría de servidores de archivos:

- Prevención de pérdida de datos: La auditoría ayuda a identificar posibles riesgos y vulnerabilidades que podrían conducir a la pérdida de datos, ya sea por errores humanos, ataques maliciosos o fallos del sistema.

- Detección de actividades sospechosas: Al analizar los registros del servidor, se pueden identificar patrones sospechosos de acceso no autorizado, intentos de eliminación de datos o modificaciones no autorizadas.

- Cumplimiento de normativas: Muchas industrias tienen requisitos específicos de seguridad y cumplimiento de normativas, como HIPAA, PCI DSS o GDPR. La auditoría garantiza que el servidor de archivos cumpla con estos requisitos legales.

- Mejora de la seguridad general: La auditoría identifica áreas de mejora en la configuración del servidor, las políticas de acceso y las medidas de seguridad, lo que fortalece la seguridad general del sistema.

- Recuperación de datos: En caso de un incidente de seguridad o pérdida de datos, la auditoría proporciona información valiosa para la recuperación de datos y la investigación forense.

Pasos para realizar una auditoría de servidores de archivos

Una auditoría de servidores de archivos debe ser exhaustiva y abarcar todos los aspectos del sistema. A continuación, se presentan los pasos clave para realizar una auditoría eficaz:

Planificación y alcance

El primer paso es definir el alcance de la auditoría, estableciendo los objetivos específicos y las áreas que se van a evaluar. Es importante considerar el tipo de servidor de archivos, el tamaño de la red, las políticas de seguridad existentes y los riesgos potenciales.

Recopilación de datos

La siguiente etapa implica la recopilación de datos relevantes sobre el servidor de archivos. Esto incluye:

- Información del servidor: Modelo, versión del sistema operativo, configuración de hardware, software instalado, parches de seguridad aplicados.

- Políticas de seguridad: Políticas de acceso, permisos de usuario, configuración de firewall, protocolos de seguridad implementados.

- Registros del servidor: Registros de acceso, eventos de seguridad, errores del sistema, actividad del usuario.

- Información de la red: Topología de la red, dispositivos conectados, configuración de seguridad de la red.

Análisis de datos

Una vez que se han recopilado los datos, es necesario analizarlos para identificar posibles vulnerabilidades, riesgos y desviaciones de las políticas de seguridad. Se deben buscar patrones sospechosos, inconsistencias en la configuración, permisos de usuario inadecuados y otros indicadores de riesgo.

Evaluación de riesgos

El análisis de datos permite evaluar los riesgos asociados con cada vulnerabilidad identificada. Se debe determinar la probabilidad de que ocurra un incidente, el impacto potencial de un ataque exitoso y la gravedad del riesgo.

Elaboración de recomendaciones

En base a la evaluación de riesgos, se deben elaborar recomendaciones específicas para mitigar las vulnerabilidades identificadas. Estas recomendaciones pueden incluir:

- Actualizaciones de seguridad: Aplicar los últimos parches de seguridad para el sistema operativo, el software instalado y los dispositivos de red.

- Configuración de seguridad: Ajustar la configuración del servidor para fortalecer las medidas de seguridad, como la configuración de firewalls, la habilitación de la autenticación de dos factores y la restricción de acceso a los usuarios.

- Políticas de acceso: Revisar y actualizar las políticas de acceso para garantizar que solo los usuarios autorizados tengan acceso a los datos del servidor.

- Capacitación de usuarios: Educar a los usuarios sobre las mejores prácticas de seguridad, la importancia de las contraseñas seguras y la detección de correos electrónicos de phishing.

- Monitoreo y análisis continuo: Implementar un sistema de monitoreo continuo para detectar actividades sospechosas y responder rápidamente a cualquier incidente de seguridad.

Implementación de recomendaciones

Las recomendaciones de la auditoría deben implementarse de manera oportuna y eficiente. Se debe establecer un plan de acción con plazos y responsables para cada tarea.

Documentación y seguimiento

Es importante documentar el proceso de auditoría, incluyendo los hallazgos, las recomendaciones y las acciones tomadas. Se debe realizar un seguimiento periódico para verificar la eficacia de las medidas implementadas y actualizar la documentación según sea necesario.

Herramientas para la auditoría de servidores de archivos

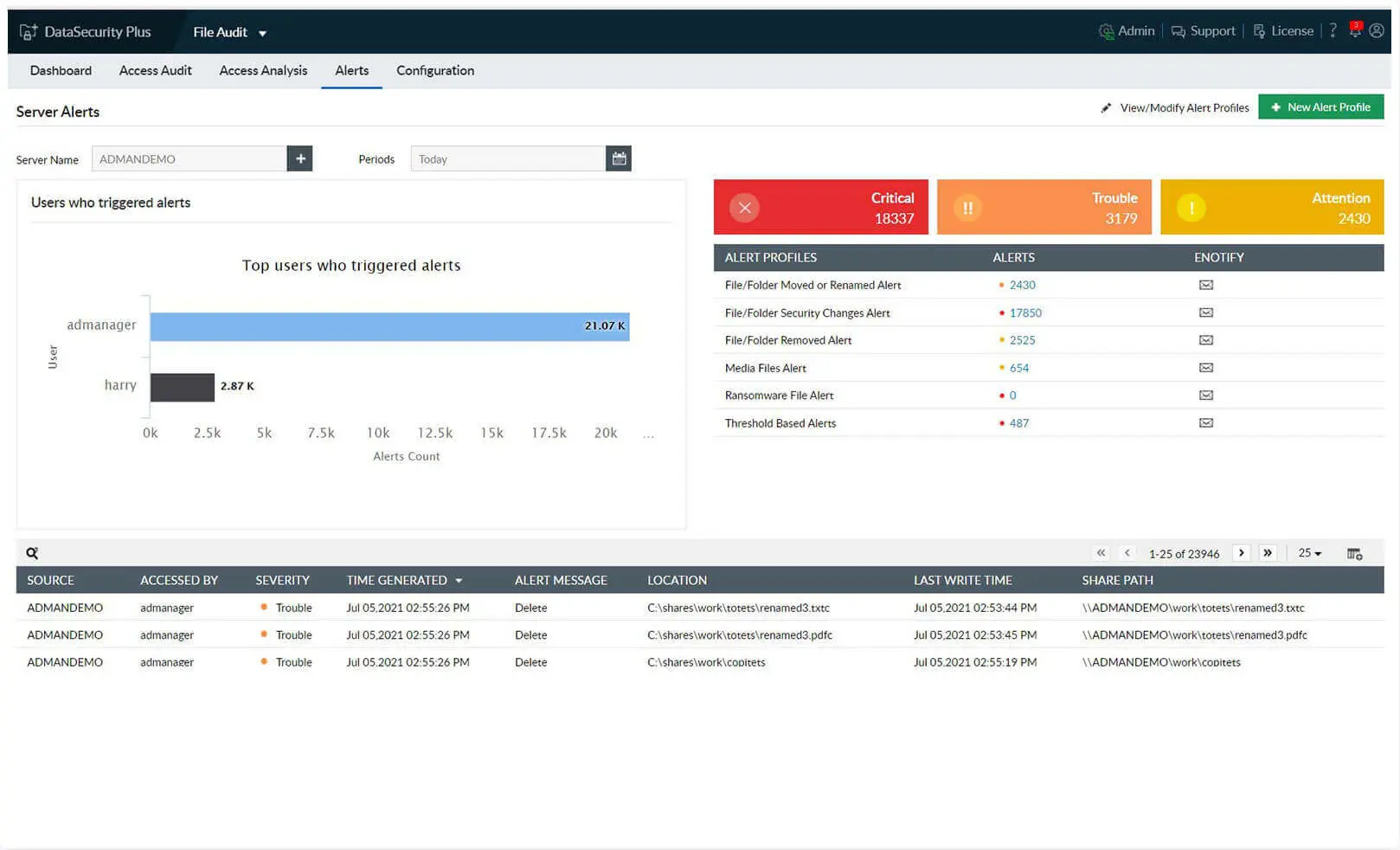

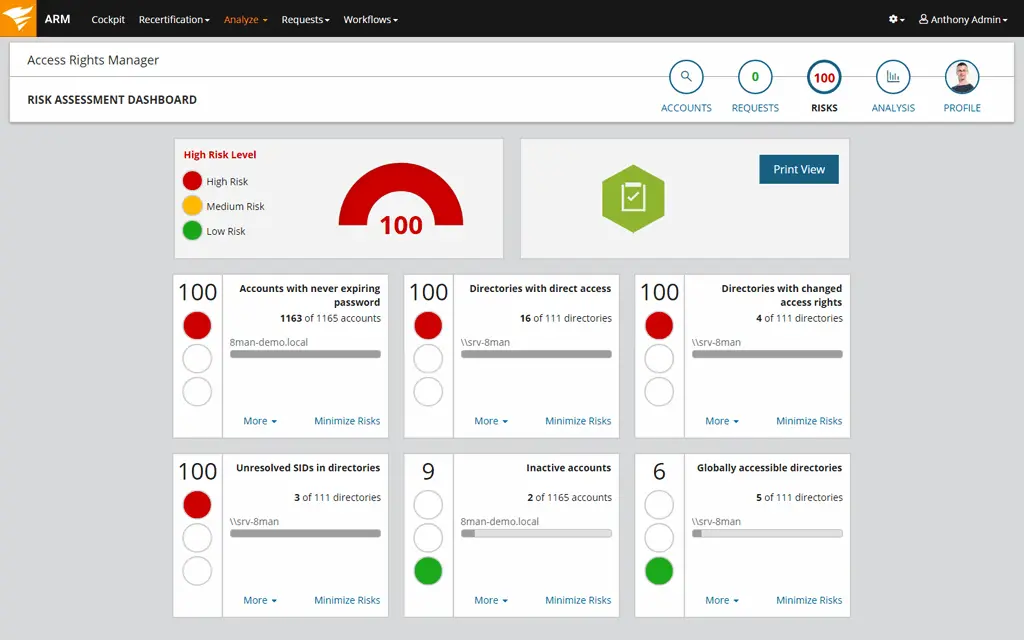

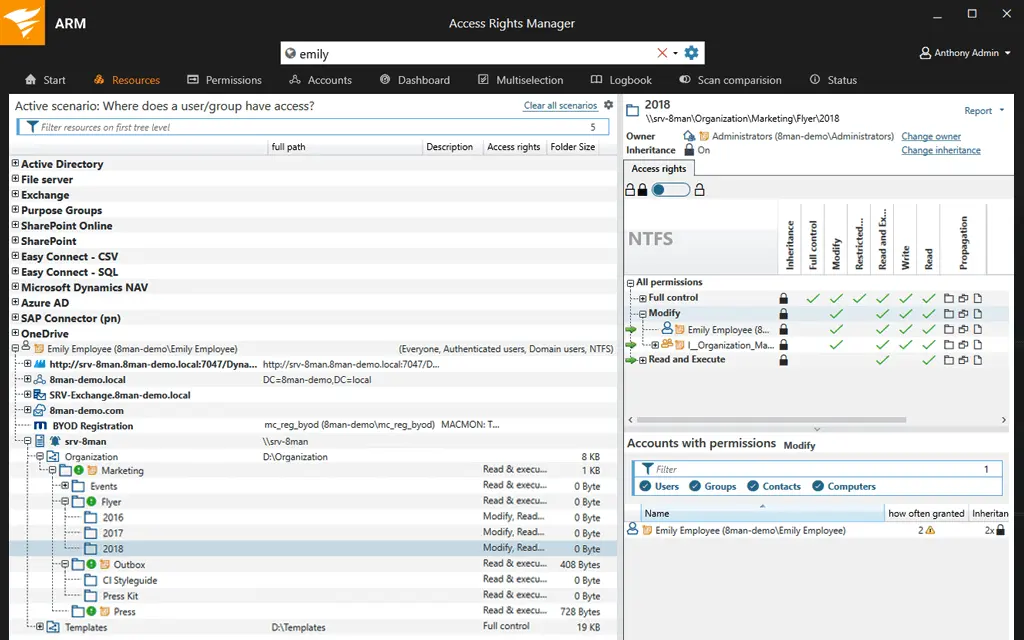

Existen diversas herramientas que pueden ayudar a automatizar y optimizar el proceso de auditoría de servidores de archivos. Algunas de las herramientas más populares incluyen:

- Herramientas de análisis de vulnerabilidades: Estas herramientas escanean el servidor de archivos en busca de vulnerabilidades conocidas, como puertos abiertos, configuraciones inseguras y software desactualizado. Algunos ejemplos son Nessus, OpenVAS y Qualys.

- Herramientas de análisis de registros: Estas herramientas ayudan a analizar los registros del servidor para identificar patrones sospechosos, eventos de seguridad y actividad del usuario. Algunos ejemplos son Splunk, Graylog y Logstash.

- Herramientas de gestión de configuración: Estas herramientas permiten automatizar la configuración del servidor de archivos y garantizar que se cumplan las políticas de seguridad. Algunos ejemplos son Puppet, Chef y Ansible.

- Herramientas de auditoría de seguridad: Estas herramientas ofrecen una visión general de la seguridad del servidor de archivos, incluyendo la configuración de la red, las políticas de acceso, los permisos de usuario y los registros del sistema. Algunos ejemplos son Acunetix, Burp Suite y Metasploit.

Auditoría de acceso a archivos: Detectar eliminaciones y cambios

Una parte crucial de la auditoría de servidores de archivos es la auditoría de acceso a archivos. Esto implica rastrear quién ha accedido a los archivos, qué acciones han realizado (leer, escribir, eliminar) y cuándo se produjeron estos eventos. La auditoría de acceso a archivos es esencial para:

- Investigar incidentes de seguridad: Si se sospecha que un archivo ha sido modificado o eliminado de forma no autorizada, la auditoría proporciona información valiosa para identificar al responsable.

- Prevenir la pérdida de datos: Al monitorear el acceso a archivos sensibles, se pueden detectar intentos de eliminación o modificación no autorizados y tomar medidas preventivas.

- Cumplimiento de normativas: Algunas regulaciones, como GDPR, requieren que se registren todos los accesos a datos personales. La auditoría de acceso a archivos garantiza el cumplimiento de estos requisitos.

Cómo auditar el acceso a archivos:

Para auditar el acceso a archivos, se pueden utilizar las siguientes estrategias:

- Auditoria nativa del sistema operativo: La mayoría de los sistemas operativos ofrecen funciones integradas de auditoría que permiten rastrear el acceso a archivos. En Windows, por ejemplo, se puede configurar la política de auditoría para registrar los eventos de acceso, modificación y eliminación de archivos.

- Herramientas de auditoría de terceros: Existen herramientas especializadas de auditoría de archivos que ofrecen características avanzadas, como la detección de cambios en archivos, la creación de informes detallados y la integración con sistemas de gestión de información de seguridad (SIEM).

- Monitoreo del sistema de archivos: Se pueden implementar herramientas de monitoreo que detectan cambios en el sistema de archivos, como la creación, modificación o eliminación de archivos. Estas herramientas pueden enviar alertas en tiempo real si se detectan actividades sospechosas.

Ejemplo de auditoría de eliminación de archivos:

Supongamos que una empresa necesita auditar la eliminación del archivo employee_data.xlsx. Para ello, se puede utilizar la función de auditoría nativa de Windows:

- Configurar la política de auditoría: En la consola de gestión de políticas de grupo, se debe configurar la política de auditoría para registrar los intentos de eliminación de archivos. Esto implica seleccionar la opción auditar el acceso al objeto y marcar las casillas de verificación éxito y fallo para auditar todos los intentos de eliminación.

- Establecer permisos de auditoría para el archivo: Se deben configurar permisos de auditoría específicos para el archivo employee_data.xlsx . Esto implica agregar una entrada de auditoría para el objeto todos con permisos de todos y seleccionar la acción eliminación en la lista desplegable.

- Verificar los registros de eventos: Una vez que se ha configurado la auditoría, se pueden verificar los registros de eventos del sistema para identificar los intentos de eliminación del archivo. El evento 4660 indica que se ha eliminado un archivo. En los registros de eventos, se puede encontrar información como el nombre del archivo, la fecha y hora de la eliminación y el usuario que la realizó.

Recomendaciones para mejorar la seguridad de los servidores de archivos

Además de la auditoría regular, se pueden implementar una serie de medidas para mejorar la seguridad de los servidores de archivos:

- Cifrado de datos: Cifrar los datos almacenados en el servidor de archivos protege la información sensible en caso de que el servidor sea comprometido.

- Autenticación de dos factores: Implementar la autenticación de dos factores para el acceso al servidor de archivos agrega una capa adicional de seguridad.

- Control de acceso basado en roles: Asignar permisos de acceso a los usuarios en función de sus roles y responsabilidades en la empresa.

- Copias de seguridad regulares: Realizar copias de seguridad regulares de los datos del servidor de archivos para garantizar la recuperación de datos en caso de pérdida o corrupción.

- Monitoreo continuo: Implementar un sistema de monitoreo continuo para detectar actividades sospechosas y responder rápidamente a cualquier incidente de seguridad.

- Capacitación de usuarios: Educar a los usuarios sobre las mejores prácticas de seguridad, la importancia de las contraseñas seguras y la detección de correos electrónicos de phishing.

Consultas habituales

¿Qué es un servidor de archivos?

Un servidor de archivos es un sistema informático que almacena y gestiona archivos para una red de usuarios. Actúa como un repositorio centralizado para todos los datos, permitiendo que los usuarios accedan a la información desde cualquier dispositivo conectado a la red.

¿Por qué es importante auditar los servidores de archivos?

Auditar los servidores de archivos es esencial para garantizar la seguridad y la integridad de los datos. Este proceso ayuda a identificar posibles vulnerabilidades, detectar actividades sospechosas y garantizar el cumplimiento de las políticas de seguridad.

¿Qué tipo de información se recopila durante una auditoría de servidores de archivos?

La información recopilada durante una auditoría de servidores de archivos incluye información del servidor, políticas de seguridad, registros del servidor, información de la red y datos sobre el uso del servidor.

¿Cuáles son las herramientas más utilizadas para auditar servidores de archivos?

Las herramientas más utilizadas para auditar servidores de archivos incluyen herramientas de análisis de vulnerabilidades, herramientas de análisis de registros, herramientas de gestión de configuración y herramientas de auditoría de seguridad.

¿Cómo puedo auditar el acceso a archivos en mi servidor de archivos?

Puedes auditar el acceso a archivos utilizando las funciones de auditoría nativa del sistema operativo, herramientas de auditoría de terceros o sistemas de monitoreo del sistema de archivos.

¿Qué medidas puedo tomar para mejorar la seguridad de mi servidor de archivos?

Para mejorar la seguridad de tu servidor de archivos, puedes implementar medidas como el cifrado de datos, la autenticación de dos factores, el control de acceso basado en roles, las copias de seguridad regulares y el monitoreo continuo.

La auditoría de servidores de archivos es un proceso esencial para cualquier organización que utiliza estos sistemas para almacenar y gestionar información vital. Al realizar auditorías regulares y aplicar las mejores prácticas de seguridad, las empresas pueden proteger sus datos contra posibles amenazas, garantizar el cumplimiento de las normativas y mantener la integridad de sus operaciones.

Recuerda que la seguridad de los servidores de archivos es una responsabilidad compartida. Los administradores del sistema, los usuarios y la dirección de la empresa deben trabajar juntos para implementar y mantener medidas de seguridad robustas que protejan los datos y garanticen la continuidad del negocio.

Artículos Relacionados